开源软件源代码安全缺陷分析报告 探秘国内知名互联网公司产品安全状况

在当今数字化时代,开源软件已成为互联网公司产品开发的基石,极大地提升了开发效率并促进了技术创新。随着开源组件的广泛应用,其源代码中潜在的安全缺陷也随之渗透到最终产品中,构成了不容忽视的安全风险。本报告旨在通过分析国内知名互联网公司产品中开源软件的使用情况及其安全缺陷,揭示当前网络与信息安全软件开发的现状与挑战。

一、 开源软件的应用现状与安全风险

国内主流互联网公司的产品,无论是移动应用、Web服务还是后端系统,均大量依赖开源框架、库和工具。从基础的操作系统、数据库到前端的React、Vue.js,再到后端的Spring Boot、Nginx,开源组件几乎贯穿了软件生命周期的每一个环节。这种依赖在带来便利的也意味着一旦某个广泛使用的开源组件被发现存在高危漏洞(如Log4j2的“Log4Shell”漏洞),将引发波及整个行业的连锁安全事件。分析发现,许多产品中集成的开源组件版本陈旧,未能及时跟进官方安全补丁,使得已知漏洞长期存在。

二、 源代码安全缺陷的主要类型与案例

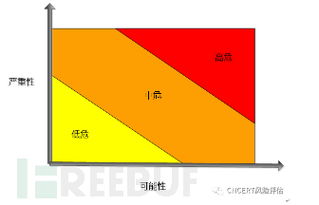

通过对公开漏洞库(如CVE、CNVD)及部分安全研究数据的分析,我们发现引入产品的开源代码缺陷主要集中在以下几类:

1. 输入验证不充分:导致SQL注入、命令注入、路径遍历等经典漏洞依然高频出现。

2. 依赖组件漏洞:第三方库的漏洞是最大的风险来源之一,例如Fastjson的反序列化漏洞、Apache组件的各类安全公告。

3. 配置缺陷:默认的不安全配置或开发人员的错误配置,如不必要的服务端口开放、过弱的默认密码或密钥硬编码。

4. 权限与访问控制缺陷:开源组件本身的权限模型缺陷或集成使用不当,导致越权访问。

以某知名电商App为例,安全研究人员曾在其使用的某个图片处理开源库中发现缓冲区溢出漏洞,攻击者可能通过特制图片文件远程执行代码。另一家社交平台公司的后台管理系统,因使用的开源Web框架版本存在已知的授权绕过漏洞,曾导致部分用户数据面临泄露风险。

三、 企业安全开发实践与短板分析

尽管头部互联网公司普遍建立了自己的安全开发流程(SDL),并设有专门的安全团队负责开源组件选型审核、漏洞扫描和应急响应,但实践层面仍存在短板:

- “速度优先”文化压力:激烈的市场竞争常迫使产品快速迭代,导致安全测试(尤其是对深层次源代码缺陷的分析)时间被压缩,安全左移原则执行不到位。

- 软件物料清单(SBOM)不清晰:许多项目对所使用的全部开源组件及其依赖关系缺乏清晰、完整的清单,使得漏洞影响面分析和修复工作变得复杂和滞后。

- 修复成本与兼容性考量:升级存在漏洞的开源组件可能引入兼容性问题或需要大量适配工作,企业有时会选择风险缓解措施而非彻底修复,导致风险滞留。

四、 对网络与信息安全软件开发的启示

对于从事网络与信息安全软件开发的企业和团队而言,此状况带来了双重启示:既是挑战,也是机遇。

- 挑战:自身产品的安全性更受瞩目。安全软件若因使用的开源组件存在漏洞而自身被攻破,将导致绝对的信任危机。因此,必须践行比普通软件更高的安全标准。

- 机遇:市场对专业安全工具的需求持续增长。这包括用于开源组件漏洞扫描与管理的软件组成分析(SCA)工具、能够进行深度源代码静态分析(SAST)的工具,以及集成安全能力的DevSecOps平台。国内安全厂商正致力于在此领域研发更贴合本土开发环境的产品。

五、 结论与建议

综合分析表明,国内互联网产品在享受开源红利的正集体面临由开源软件源代码缺陷引入的严峻安全考验。这并非单一公司的问题,而是整个生态需要协同应对的课题。为此,我们建议:

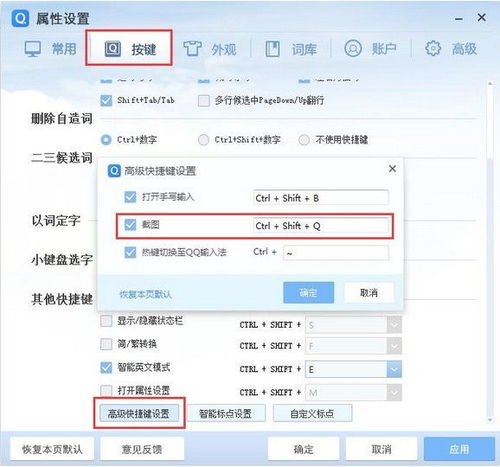

- 对企业而言:应强制推行SBOM管理,将SCA深度集成至CI/CD流程,建立基于风险的漏洞修复优先级机制,并培育更加平衡的“安全与速度”文化。

- 对开发者而言:提升安全意识,在选用开源组件时优先考虑其安全维护状态与社区活跃度,并定期更新依赖。

- 对安全行业而言:持续加强在软件供应链安全领域的技术研发与解决方案创新,为行业提供更智能、更高效的安全工具和服务。

只有通过开发者、企业和安全社区的共同努力,构建更健壮的开源软件安全生态,才能从根本上提升我国互联网产品的整体安全水位,为数字经济的发展筑牢基石。

如若转载,请注明出处:http://www.orjadva.com/product/49.html

更新时间:2026-05-24 18:18:50